cookie 是一種用于在客戶端和服務(wù)器之間傳遞數(shù)據(jù)的機(jī)制,。它由服務(wù)器在 HTTP 響應(yīng)中發(fā)送給客戶端,,并由客戶端在隨后的請求中將該數(shù)據(jù)回傳給服務(wù)器,。cookie 通常用于存儲用戶的身份認(rèn)證,、會話狀態(tài),、個性化設(shè)置等信息,。

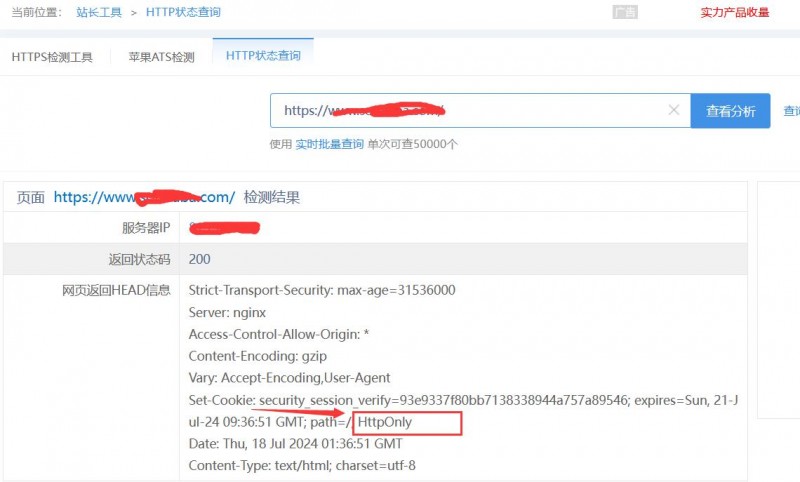

在 Web 開發(fā)中,,cookie 可以設(shè)置多種屬性來增強(qiáng)其安全性和功能,。其中一個重要的屬性是 "HttpOnly",它是一種安全標(biāo)志,,用于限制 cookie 的訪問權(quán)限,。在設(shè)置了 Httponly 屬性的情況下,瀏覽器將禁止通過 Javascript 訪問和修改 cookie,,從而有效地防止一些常見的攻擊,,例如跨站腳本攻擊(XSS)。啟用后,,它告訴瀏覽器這個特定的cookie應(yīng)該對客戶端的Javascript代碼不可訪問,,以防止例如跨站腳本(XSS)的攻擊者通過腳本竊取cookie信息,。雖然HttpOnly不是全面防護(hù)措施,但它顯著增加了攻擊者盜取用戶會話的難度,。

下面將詳細(xì)說明 Httponly 屬性的作用和示例:

- 保護(hù)用戶身份認(rèn)證信息:

Httponly 屬性通常用于保護(hù)用戶的身份認(rèn)證信息,,例如包含用戶憑據(jù)的身份認(rèn)證令牌。這種敏感信息如果可以被 Javascript 訪問,,就可能受到惡意腳本的攻擊,,例如竊取用戶憑據(jù)。通過將 cookie 標(biāo)記為 HttpOnly,,瀏覽器將禁止 Javascript 對該 cookie 的訪問,,提供了一層額外的安全保護(hù)。

示例:

在一個具有用戶身份認(rèn)證的 Web 應(yīng)用程序中,,服務(wù)器在用戶成功登錄后,,將用戶憑據(jù)存儲在一個名為 "authToken" 的 cookie 中,并設(shè)置其 Httponly 屬性,。這樣,,即使應(yīng)用程序中存在惡意腳本,它也無法通過 Javascript 訪問和竊取用戶的身份認(rèn)證令牌,。

- 防止跨站腳本攻擊(XSS):

跨站腳本攻擊(XSS)是一種常見的 Web 攻擊,,攻擊者通過注入惡意腳本來竊取用戶的信息或執(zhí)行未經(jīng)授權(quán)的操作。其中一種常見的 XSS 攻擊是通過 Javascript 訪問和修改 cookie,,以獲取用戶的敏感信息,。通過將 cookie 標(biāo)記為 HttpOnly,,可以防止這種類型的攻擊,。

示例:

一個電子商務(wù)網(wǎng)站在用戶完成購物車操作后,將購物車的詳細(xì)信息存儲在一個名為 "cart" 的 cookie 中,,并將其標(biāo)記為 HttpOnly,。這樣,即使網(wǎng)站存在 XSS 漏洞,,攻擊者也無法通過注入惡意腳本來訪問和篡改用戶的購物車信息,。

- 加強(qiáng)安全性:

通過將敏感信息存儲在 Httponly 的 cookie 中,可以提高應(yīng)用程序的安全性,。即使應(yīng)用程序存在其他類型的安全漏洞,,如跨站請求偽造(CSRF)攻擊,攻擊者也無法通過 Javascript 訪問和操作包含敏感信息的 cookie.

示例:

一個在線銀行應(yīng)用程序在用戶進(jìn)行敏感操作(如轉(zhuǎn)賬)時,,將用戶的會話標(biāo)識存儲在一個名為 "sessionID" 的 cookie 中,,并設(shè)置其為 HttpOnly。這樣,,即使攻擊者成功發(fā)起 CSRF 攻擊,,偽造的請求也無法獲取用戶的會話標(biāo)識,,從而無法執(zhí)行未經(jīng)授權(quán)的操作。

總而言之,,Httponly 屬性是一種重要的 cookie 屬性,,用于限制 Javascript 對 cookie 的訪問權(quán)限。它可以保護(hù)用戶的身份認(rèn)證信息,、防止跨站腳本攻擊(XSS)以及增強(qiáng)應(yīng)用程序的安全性,。通過正確地設(shè)置 Httponly 屬性,開發(fā)人員可以提高 Web 應(yīng)用程序的安全性,,并保護(hù)用戶的隱私和敏感信息,。